Erkennen

Ihre Software

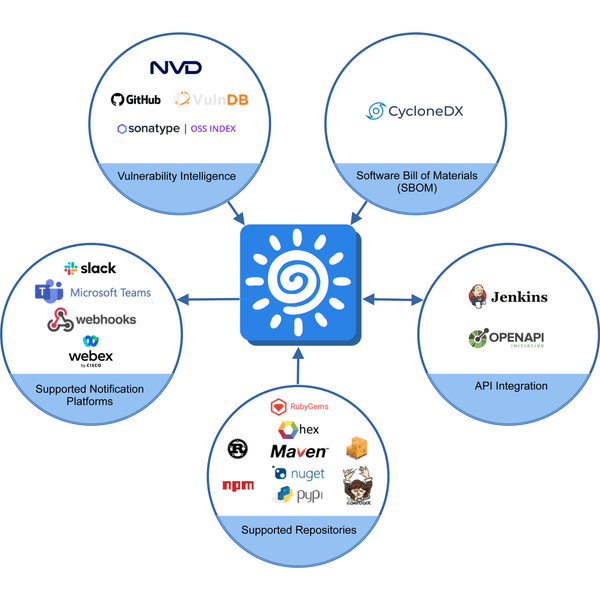

- Verwalten Sie die Software-Bill-of-Material (SBOM)

- Kennen Sie alle Komponenten, Versionen und Lizenzen

- Visualisieren Sie die Abhängigkeitsketten der Komponenten

Die führende Lösung zur Erkennung von Software-Schwachstellen, die von über 10.000 Unternehmen genutzt wird.

Transparenz in der Software-Lieferkette ist ein wesentlicher Aspekt eines gesunden und robusten IT-Systems.

Optimieren Sie Ihre Benutzerauthentifizierung und Ihr Zugriffsmanagement mit Ihrem firmeneigenen Identity Provider (IdP), einschließlich LDAP, Microsoft Entra oder anderen führenden OIDC- und SAML-Lösungen.

Wir stellen eine Keycloak-Realm bereit, die vollständig für die nahtlose Zusammenarbeit mit Ihrer Dependency-Track-Instanz konfiguriert ist. Die Integration in Ihren Unternehmens-IdP bleibt unter Ihrer Kontrolle, was vollständige Sicherheit und Autonomie gewährleistet.

OpenID ConnectSAML 2.0KerberosEntra IDGoogleGitHubFacebookEin Überwachungstool ist unerlässlich, um Echtzeitsichtbarkeit und umsetzbare Einblicke in Ihre Software zu erhalten.

Bleiben Sie sicher und konzentriert, während wir die Plattform für Sie betreiben.

Erleben Sie unsere Cloud-Lösung, die auf den Open-Source-Tools OWASP Dependency-Track® und Keycloak basiert.

Preise anzeigen