Reconocer

su software

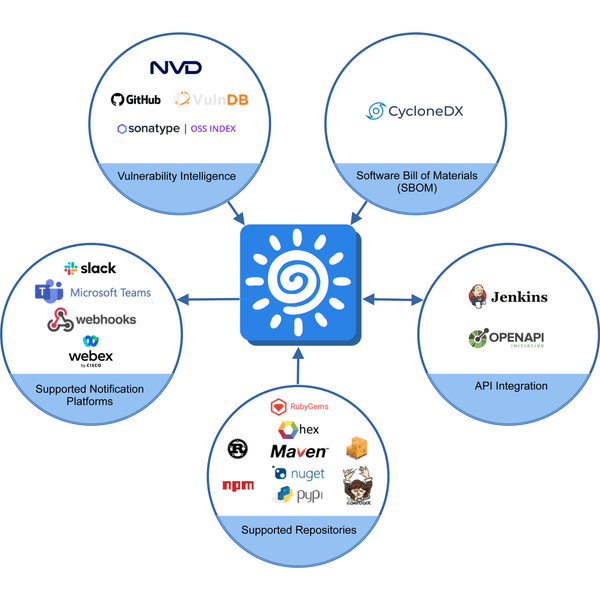

- Gestionar la lista de materiales de software (SBOM)

- Conocer todos los componentes, versiones y licencias

- Visualizar las cadenas de dependencia de los componentes

La solución líder para la detección de vulnerabilidades de software, utilizada por más de 10.000 empresas.

La transparencia en la cadena de suministro de software es un aspecto esencial de un sistema informático saludable y robusto.

Optimice la autenticación de usuarios y la gestión de accesos con su proveedor de identidad corporativo (IdP), incluyendo LDAP, Microsoft Entra u otras soluciones líderes de OIDC y SAML.

Provisionamos un reino de Keycloak totalmente configurado para funcionar sin problemas con su instancia de Dependency-Track. La integración con su IdP corporativo permanece bajo su control, garantizando total seguridad y autonomía.

OpenID ConnectSAML 2.0KerberosEntra IDGoogleGitHubFacebookUna herramienta de monitoreo es esencial para obtener visibilidad en tiempo real y conocimientos procesables sobre su software.

Manténgase seguro y enfocado mientras nosotros operamos la plataforma por usted.

Experimente nuestra solución en la nube, basada en las herramientas de código abierto OWASP Dependency-Track® y Keycloak.

Ver precios