Connaître

votre logiciel

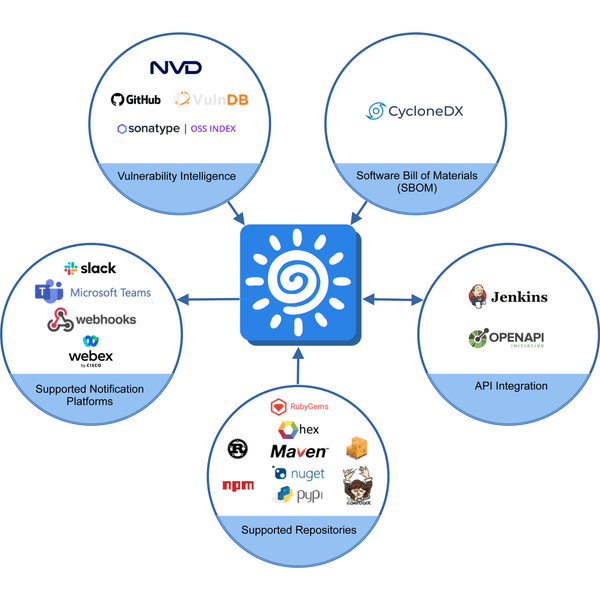

- Gérez la liste des composants logiciels (SBOM)

- Connaissez tous les composants, versions et licences

- Visualisez les chaînes de dépendance des composants

La solution leader pour la détection des vulnérabilités logicielles, utilisée par plus de 10 000 entreprises.

La transparence dans la chaîne d'approvisionnement logicielle est essentielle pour maintenir un système informatique sain et robuste.

Simplifiez l'authentification de vos utilisateurs et la gestion des accès avec votre fournisseur d'identité d'entreprise (IdP), incluant LDAP, Microsoft Entra ou d'autres solutions OIDC et SAML de premier plan.

Nous provisionnons un realm Keycloak entièrement configuré pour fonctionner de manière transparente avec votre instance Dependency-Track. L'intégration avec votre IdP d'entreprise reste sous votre contrôle, garantissant une sécurité et une autonomie totales.

OpenID ConnectSAML 2.0KerberosEntra IDGoogleGitHubFacebookUn outil de surveillance est essentiel pour offrir une visibilité en temps réel et des informations exploitables sur votre logiciel.

Restez en sécurité et concentré pendant que nous gérons la plateforme pour vous.

Découvrez notre solution cloud construite autour des outils open-source OWASP Dependency-Track® et Keycloak.

Voir les prix