Herzlich willkommen auf unserer umfassenden FAQ-Seite, Ihrem One-Stop-Ziel für Antworten auf die häufigsten Fragen zu Dependency Track SaaS und Software Health Indicator.

Wir haben die häufigsten Anfragen gesammelt und organisiert, um sicherzustellen, dass Sie schnell und einfach Zugang zu den Informationen haben, die Sie benötigen. Tauchen Sie also ein, erkunden Sie und entdecken Sie alle wesentlichen Informationen zu Dependency Track SaaS und Software Health Indicator direkt an Ihren Fingerspitzen.

Häufig gestellte Fragen (FAQ)

Kann Dependency Track SaaS mit einem sehr großen Anwendungsportfolio umgehen?

Es gibt keine eingebaute Begrenzung für die Anzahl der Software SBOMs, die gescannt werden können. In diesem Stadium kann unsere Datenbank mehr als 187.000 Schwachstellen verfolgen. Es könnte auch mehrere tausend Anwendungen verfolgen.

Unsere Lizenzabonnements haben eine Grenze, Kontaktieren Sie uns für ein personalisiertes Angebot, wenn Sie mehr benötigen.

Kann ich das Senden der SBOMs automatisieren?

Bieten Sie erweiterten Support, maßgeschneiderte Anpassungen oder Hilfe bei der API-Programmierung an?

Dies ist nicht Teil unseres Standard-Supports. Wir haben jedoch die Kompetenz im Haus und können sie im Rahmen eines speziellen Projektvertrags anbieten.

Kontaktieren Sie uns für spezielle Anfragen.

Bietet Ihre Lösung eine API?

Wie werden meine persönlichen Daten behandelt?

Wie kann ich meine Erkenntnisse zu einer meine Software betreffenden Schwachstelle nachverfolgen?

In Ihrem Dependency Track können Sie unter Projekt, Audit-Schwachstellen einen Kommentar hinzufügen, kategorisieren, rechtfertigen und Details hinzufügen.

Alle Informationen werden im Audit-Trail aufbewahrt, der nur in Ihrem Mandanten verfügbar ist.

Wie generiere ich die SBOMs meiner Software?

Wie viel kostet Dependency Track SaaS?

Wir bieten verschiedene monatliche und jährliche Pakete je nach Anzahl der Benutzer und Projekte an.

Überprüfen Sie unsere Preis Seite.

Wie oft wird mein Anwendungsportfolio gescannt?

Unser intelligenter Analysemechanismus stellt sicher, dass die Risikowerte Ihrer Anwendungen immer dann aktualisiert werden, wenn dies erforderlich ist, dh immer dann, wenn eine neue Schwachstelle eines Ihrer Komponenten betrifft.

Neu veröffentlichte Schwachstellen werden mindestens einmal täglich in Ihrer persönlichen und privaten Cloud-Datenbank importiert. Durch Konfigurieren von Warnungen werden Sie sofort benachrichtigt, wenn eine Ihrer Komponenten gefährdet ist, ohne sich überhaupt in unsere Lösung einloggen zu müssen.

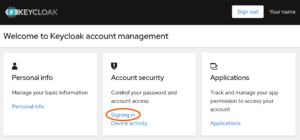

Wie aktiviere ich die Mehrfaktor-Authentifizierung (MFA)?

- Als Benutzer können Sie Ihr eigenes Konto von der Seite

https://auth.yoursky.blue/realms/<YourTenant>/account/selbst verwalten, wobei 'YourTenant' durch den während des Onboardings erhaltenen Mandantennamen ersetzt wird. - Wählen Sie 'Anmeldung'

- Wählen Sie dann 'Authenticator-Anwendung einrichten' und folgen Sie dem Assistenten

Als Administrator können Sie MFA als Standardrichtlinie für alle Benutzer von der Admin-Konsole aus einrichten.

Wie erfahre ich von meinen Software-Schwachstellen?

Ich benutze bereits einen Antivirus-/Malware-Scanner, warum brauche ich einen Software-Schwachstellen-Scanner?

Antivirus- und Malware-Scanner erkennen bösartige Codes entweder im Ruhezustand oder kurz vor der Ausführung. Ein Agent muss auf jedem Computer installiert sein. Solche Scanner erkennen die Bedrohungen nur, wenn sie bereits im System sind.

Andererseits verfolgen Software-Schwachstellen-Scanner bekannte Schwächen basierend auf einer standardisierten Beschreibung aller Ihrer Softwarekomponenten (SBOM). Die Überwachung kann offline erfolgen, bevor das System in Produktion geht, und alle potenziellen Schwachstellen hervorheben. Dies dient dazu, Ihr System besser kennenzulernen, sich auf priorisierte Maßnahmen zur Erreichung von Compliance-Zielen zu konzentrieren, sodass Sie Zeit und Ressourcen dort investieren können, wo sie am dringendsten benötigt werden, um Ihre Sicherheit zu erhöhen.

Es kommt häufig vor, dass Malware bekannte Schwachstellen ausnutzt. Das Beheben von Schwachstellen schließt die Tür für die meisten Malware-Bedrohungen. Es ist eine proaktive Maßnahme, die stromaufwärts von Antiviren- und Malware-Scannern wirkt.

Antivirus- und Schwachstellen-Scanner bieten ergänzende Abwehrlinien.

Ich aktualisiere meine Komponenten immer auf die neuesten Versionen, warum brauche ich einen Schwachstellen-Scanner?

Das Aktualisieren von Software ist wesentlich und Sie sollten es offensichtlich weiterhin tun. Dies ist jedoch unzureichend, wenn Sie nicht auch Komponenten verfolgen, die keine regelmäßigen Updates mehr erhalten.

Solche Komponenten, die allmählich veraltet oder aufgegeben werden, setzen Sie oder Ihre Kunden einem Risiko aus. Ohne Verwendung eines automatisierten Tools können Menschen kaum Komponenten der ersten Ebene verfolgen und verpassen die meisten der tief verschachtelten Komponenten.

Unsere Lösung weist auf alle Komponenten hin, einschließlich der tiefsten, die Sicherheitsrisiken darstellen. Die gesparte Zeit und Energie kann dann effektiver investiert werden, um auf verbleibende Bedrohungen zu reagieren.

Ich habe eine Web-App-/Website, bei der jede neue Version die vorherige vollständig ersetzt. Gibt es etwas Besonderes?

Wenn Sie die Lebensdauer einer Version vollständig kontrollieren können und sicherstellen können, wann sie weltweit nicht mehr verwendet wird (z. B. Facebook-Website), ist das Verfolgen aller jemals veröffentlichten Versionen nicht geeignet. Es handelt sich um einen Sonderfall, für den es am besten ist, nur die aktuelle Version zu überwachen.

Sie würden für diesen Fall während Ihrer Bestellung 'Cloud - Einzelversion-Modus' auswählen.

Ich unterstütze verschiedene Plattformen (iOS, Android, Windows, Linux usw.). Kann Ihr Indikator sie verfolgen?

Es ist möglich, für praktisch jede Plattform und Technologie, die Sie sich vorstellen können, eine SBOM zu generieren. Siehe unsere Spickzettel-Dokumentation.

Auch wenn Sie auf jeder Plattform dieselbe Funktionalität bereitstellen, stützen sie sich auf unterschiedliche Softwarekomponenten (Bibliotheken) und können unter verschiedenen Schwachstellen leiden. Aus diesem Grund müssen Sie für jede Plattform, für die Sie kompilieren, eine SBOM generieren. Da jede Plattform individuell verfolgt wird und unterschiedliche Release-Zyklen haben kann, erfordern wir, dass Sie für jede Plattform eine andere Lizenz erwerben.

Welche Vorteile bietet Dependency Track SaaS?

Was sind die nächsten Schritte nach dem Kauf von Dependency Track SaaS?

Welche Benachrichtigungsplattformen werden unterstützt?

Slack, Microsoft Teams, Webhooks, Webex von Cisco sind unterstützte Benachrichtigungsplattformen.

Überprüfen Sie die Übersichtstabelle zur Integration.

Was scannt Dependency Track SaaS?

Was passiert, wenn ich meine Lizenz für den Software Health Indicator nicht verlängere?

Was passiert, wenn ich keine Aktualisierungen der SBOM für neue Versionen sende?

Was ist Ihre Stornierungsrichtlinie?

Welche Art von Organisation kann von Ihrer Lösung profitieren?

Welche Art von Support-Optionen bieten Sie an?

In unseren Standardangeboten bieten wir Unterstützung für den Zugriff auf die Lösung und die sichere Speicherung Ihrer Daten. Wir stellen alle Infrastrukturen bereit und stoppen an der Grenze zur Software.

Insbesondere ist kein Support enthalten, um Ihre Daten zu verwalten, wie Datenübertragungen, Datenintelligenz, Datenbereinigung, Sicherheitsaudit, ...

Diese können separat erworben werden, wenn erforderlich. Kontaktieren Sie uns, wenn Sie möchten, dass unsere Experten Sie bei diesen Aufgaben unterstützen.

In welcher Sprache unterstützt Dependency Track SaaS?

Die Benutzeroberfläche unterstützt mehrere Sprachen:

- Deutsch

- Englisch

- Spanisch

- Französisch

- Hindi

- Italienisch

- Japanisch

- Polnisch

- Portugiesisch

- Portugiesisch (Brasilien)

- Russisch

- Ukrainisch

- Chinesisch

Benutzer können ihre Spracheinstellungen in ihrem Profil ändern.

Unser Kundensupport unterstützt folgende Sprachen:

- Deutsch

- Englisch

- Spanisch

- Französisch

Warum Dependency Track SaaS wählen?

Warum eine Cloud-Lösung anstelle der kostenlosen On-Premise-Version verwenden?

Beide verwenden dieselbe Version des Open-Source Dependency-Track.

Bei der kostenlosen Version müssen Sie Ihre eigenen Ressourcen und Zeit zuweisen.

Mit unserer Cloud-Lösung erhalten Sie alles inklusive: Die Lösung ist innerhalb weniger Minuten nach der Bestellung verfügbar und betriebsbereit, konfiguriert nach höchsten Sicherheitsstandards. Wir betreiben die Lösung für Sie, kümmern uns um Tests, Upgrades, Backups, skalieren bei Bedarf hoch und bieten direkte Unterstützung bei Schwierigkeiten. Ihre Daten werden in einem dedizierten persönlichen Mandanten sicher aufbewahrt.

Als Bonus erhalten Sie Zugang zu einem vorab konfigurierten Keycloak-Mandanten, damit Sie MFA leicht aktivieren oder mit Ihrem vorhandenen Benutzerverzeichnis integrieren können. Dies ist nicht obligatorisch, aber wir glauben fest daran, dass dies eine wichtige Funktion für Unternehmen ist, die Wert auf Sicherheit und Wartbarkeit legen.

Schließlich sind wir Experten für die Lösung und wissen, wie man sie wie kein anderer betreibt.

Warum sind Sie ausschließlich in der Schweiz gehostet?

Könnten Sie eine globale Präsenz anbieten?

Haben Sie Pläne, in naher Zukunft spezifische Zertifizierungen zu verfolgen?

Wie sollte ich Benutzer zählen?

Dies sollte die Anzahl der Personen sein, die während des Zeitraums berechtigt sind, die Lösung zu nutzen.

Zum Beispiel, in einem Unternehmen mit 500 Personen, wenn nur ein Team von 12 Personen die Lösung verwendet, sind 12 Ihre Anzahl von Benutzern für unsere Lösung.

Später, wenn ein Mitglied das Unternehmen verlässt und ein anderes Mitglied zu einem anderen Team wechselt, und Sie ihren Zugang effektiv widerrufen, ohne dass neue hinzukommen, können Sie uns informieren, und wir werden die Anzahl der Benutzer auf 10 für Ihre nächste Abonnementverlängerung reduzieren.

Wie sollte ich Projekte zählen?

Dies ist die Anzahl der Projekteinträge in Dependency-Track, die mindestens einen Bestandteil haben, einschließlich Projekte, die als inaktiv markiert sind.

Zum Beispiel, wenn Sie sowohl Version 1 als auch Version 2 Ihres Produkts verfolgen möchten, könnten Sie ein übergeordnetes Projekt erstellen, um die Projekte für Version 1 und Version 2 zu gruppieren. Dies würde immer noch als 2 Projekte zählen, da das übergeordnete Projekt keine Bestandteile hat. Später, wenn Sie ein zusätzliches Projekt für Version 3 erstellen und Version 1 als inaktiv markieren, zählt dies als 3 Projekte. Wenn Sie jedoch Version 1 vollständig löschen, wird die Anzahl auf 2 zurückgesetzt.

Wenn Ihr Produkt aus mehreren Teilen besteht, wie z. B. einem Frontend, Backend und mehreren Mikroservices, ist es wichtig, das geeignete Niveau für die Verfolgung von Sicherheitslücken festzulegen. Wenn die Verfolgung auf einer höheren Ebene ausreichend ist, können Sie den Befehl cyclonedx-cli merge verwenden, um bestimmte SBOMs zu gruppieren und die Anzahl der benötigten Projekte zu reduzieren.

Um die Gesamtzahl der von Ihnen verwendeten Projekte zu zählen, aktivieren Sie die Spalte Komponenten und aktivieren Sie die Optionen Inaktive Projekte anzeigen und Flache Projektansicht anzeigen. Sie können dasselbe mit dem API-Endpunkt erreichen.

Wir verstehen, dass es etwas umständlich ist, da Dependency-Track derzeit keine Sortierung in der Komponenten-Spalte bietet, aber wir könnten in Zukunft eine bessere Lösung anbieten.

Können wir per Rechnung oder in Kryptowährungen bezahlen?

Wir können unsere Zahlungsmethoden an Ihre Bedürfnisse anpassen.

Kontaktieren Sie bitte unseren Kundenservice für detaillierte Anweisungen, wie Sie mit Ihrer bevorzugten Zahlungsmethode verfahren können.

Wie konfiguriere ich SSO mit meinem Unternehmens-IdP?

Die Aktivierung der Single Sign-On (SSO) ermöglicht es Ihren Unternehmensbenutzern, sich über Ihren Unternehmens-Identitätsanbieter (IdP) bei Dependency Track SaaS anzumelden, wodurch der Anmeldeprozess vereinfacht und das Benutzermanagement erheblich erleichtert wird. Weitere Informationen zu den Vorteilen von SSO finden Sie in unserem detaillierten Artikel. Ihre Keycloak-Instanz ist bereits so konfiguriert, dass sie als Zwischenbroker für Dependency Track SaaS fungiert; es muss nur die Delegation an Ihren Unternehmens-IdP konfiguriert werden.

Bitte beachten Sie:

Die Einrichtung von SSO erfordert koordinierte Konfigurationen sowohl in Ihrem Unternehmens-IdP als auch in Keycloak, um gegenseitiges Vertrauen herzustellen. Die Konfigurationsschritte für Ihren IdP variieren je nach verwendeter Plattform (z. B. Entra ID, Okta, Google Workspace usw.). Wir empfehlen, die Dokumentation Ihres IdP zu konsultieren, um detaillierte Anweisungen zu erhalten, die in der Regel die Erstellung eines Client- oder Anwendungsprofils umfassen.

- Zugriff auf die Keycloak-Admin-Konsole: Navigieren Sie zu

https://auth.yoursky.blue/admin/<YourTenant>/console/, wobei SieYourTenantdurch den Namen des Mieters ersetzen, den Sie während des Onboarding-Prozesses erhalten haben. - Identitätsanbieter hinzufügen: Öffnen Sie

Identity Providers, wählen Sie Ihren Identitätsanbieter aus und füllen Sie alle erforderlichen Informationen aus. Stellen Sie sicher, dass dies mit dem Client-/Anwendungsprofil übereinstimmt, das Sie in Ihrem Unternehmens-IdP erstellt haben. - Testen Sie die Konfiguration: Versuchen Sie, sich bei Ihrer Dependency Track SaaS-Instanz anzumelden, um die Einrichtung zu überprüfen.

- Berechtigungen anpassen: Passen Sie die Gruppen- und Zuordnungsparameter nach Bedarf an, um sie an Ihre Zugriffsanforderungen anzupassen.

Wenn Sie zusätzliche Sicherheitsanforderungen haben, wie z.B. eine Multifaktor-Authentifizierung (MFA), stellen Sie sicher, dass diese in Ihrem IdP für eine zusätzliche Schutzschicht konfiguriert sind.

Was ist der Unterschied zwischen VDR und VEX und wie sollten wir sie einsetzen?

VDR (Vulnerability Disclosure Report) und VEX (Vulnerability Exploitability eXchange) sind Werkzeuge zur Verbesserung der Softwaretransparenz im Zeitalter von SBOMs — sie verfolgen jedoch unterschiedliche Ziele und werden oft verwechselt.

VDR ist ein positiver Bericht: Er listet alle bekannten Schwachstellen auf, die ein Produkt oder seine Abhängigkeiten tatsächlich betreffen, inklusive Analyse und Pläne zur Behebung. Der Bericht wird regelmäßig aktualisiert, wenn neue Schwachstellen bekannt werden.

VEX ist eine negative Sicherheitsmeldung: Sie gibt an, welche Schwachstellen ein Produkt nicht betreffen, auch wenn ein anfälliger Bestandteil enthalten ist. Dies hilft, Fehlalarme zu reduzieren, indem die Ausnutzbarkeit klar dargestellt wird.

Beide Formate werden von Dependency Track SaaS unterstützt und können gemeinsam verwendet werden. VDR bietet Transparenz über bekannte Risiken, während VEX Klarheit über irrelevante oder bereits entschärfte Schwachstellen schafft.

Empfehlung:

Nutzen Sie VDR für die Sichtbarkeit von Schwachstellen und VEX zur Beseitigung unnötiger Bedenken. Die Kombination beider Formate verbessert Vertrauen, Genauigkeit und Effizienz im Management von Risiken in der Software-Lieferkette.

Lassen Sie es uns wissen, wenn wir Ihnen noch anderweitig behilflich sein können!

Kontaktieren Sie uns

Wann können wir Inhalte auf Ihren Social-Media-Konten erwarten?

Wir arbeiten derzeit an der Entwicklung unserer Social-Media-Strategie und Content-Planung, und wir planen, bald Inhalte zu veröffentlichen. Wir verstehen die Bedeutung von Aktivitäten in sozialen Medien und der Interaktion mit unserem Publikum. Daher werden wir Updates zu unserem Fortschritt auf unserer Website und anderen Kanälen teilen.

Wir empfehlen Ihnen, jetzt unseren Social-Media-Konten zu folgen, um über unseren Fortschritt auf dem Laufenden zu bleiben und als Erster zu erfahren, wann wir mit der Veröffentlichung von Inhalten beginnen. Sie können uns jederzeit kontaktieren oder unsere Social-Media-Konten nutzen, um uns Fragen zu stellen oder Feedback zu geben.