¡Bienvenido a nuestra completa página de Preguntas Frecuentes, su destino único para obtener respuestas a las preguntas más comunes sobre Dependency Track SaaS y Software Health Indicator!

Hemos recopilado y organizado las consultas más frecuentes para asegurarnos de que tenga acceso rápido y fácil a la información que necesita. Así que, adéntrese, explore y descubra toda la información esencial sobre Dependency Track SaaS y Software Health Indicator directamente al alcance de sus manos.

Preguntas Frecuentes (FAQ)

¿Puede Dependency Track SaaS manejar un portafolio de aplicaciones muy grande?

No hay un límite incorporado para la cantidad de SBOMs de software que se pueden escanear. Actualmente, nuestra base de datos puede rastrear más de 187,000 vulnerabilidades. También podría rastrear varios miles de aplicaciones.

Nuestras suscripciones de licencia tienen un límite; Contáctenos para una oferta personalizada si necesita más.

¿Puedo automatizar el envío de los SBOMs?

¿Ofrecen soporte avanzado, personalización a medida o asistencia para la programación de API?

Esto no forma parte de nuestro soporte estándar. Sin embargo, contamos con la competencia interna y podemos ofrecerla en el marco de un contrato de proyecto especial.

Contáctenos para solicitudes especiales.

¿Su solución ofrece una API?

¿Cómo se manejan mis datos personales?

¿Cómo puedo hacer seguimiento de mis hallazgos sobre una vulnerabilidad que afecta a mi software?

En su Dependency Track, puede agregar un comentario, categorizar, justificar y añadir detalles bajo el Proyecto, Auditoría de Vulnerabilidades.

Toda la información se mantiene en el registro de auditoría, que está disponible solo en su inquilino.

¿Cómo genero los SBOMs de mi software?

¿Cuánto cuesta Dependency Track SaaS?

Ofrecemos varios paquetes mensuales y anuales según la cantidad de usuarios y proyectos.

Consulte nuestra página de Precios.

¿Con qué frecuencia se escanea mi portafolio de aplicaciones?

Nuestro mecanismo de análisis inteligente garantiza que las puntuaciones de riesgo de sus aplicaciones se actualicen siempre que sea necesario, es decir, cada vez que una nueva vulnerabilidad afecte a uno de sus componentes.

Las nuevas vulnerabilidades publicadas se importan al menos una vez al día en su base de datos personal y privada en la nube. Configurando alertas, será notificado inmediatamente cuando uno de sus componentes esté en riesgo, sin necesidad de iniciar sesión en nuestra solución.

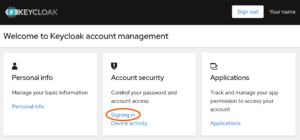

¿Cómo habilito la autenticación multifactor (MFA)?

- Como usuario, puede gestionar su propia cuenta desde la página

https://auth.yoursky.blue/realms/<YourTenant>/account/, donde 'YourTenant' debe ser reemplazado por el nombre del inquilino recibido durante la incorporación. - Seleccione 'Inicio de sesión'

- Luego seleccione 'Configurar aplicación autenticadora' y siga el asistente

Como administrador, puede configurar MFA como política predeterminada para todos los usuarios desde la consola de administración.

¿Cómo sabré mis vulnerabilidades?

Ya uso un escáner de antivirus/malware, ¿por qué necesitaría un escáner de vulnerabilidades?

Los escáneres de antivirus y malware detectan códigos maliciosos ya sea en reposo o justo antes de su ejecución. Un agente debe estar instalado en cada ordenador. Dichos escáneres solo detectan las amenazas una vez que ya están en el sistema.

Por otro lado, los escáneres de vulnerabilidades rastrean debilidades conocidas basadas en una descripción estandarizada de todos sus componentes de software (SBOM). La monitorización puede realizarse sin conexión, antes de que el sistema entre en producción, destacando todas las posibles vulnerabilidades. Esto sirve para conocer mejor su sistema, enfocarse en acciones priorizadas para cumplir con los objetivos de cumplimiento, lo que le permite invertir tiempo y recursos donde más se necesitan para aumentar su seguridad.

A menudo, el malware explota vulnerabilidades conocidas. La reparación de vulnerabilidades cierra la puerta a la mayoría de las amenazas de malware. Es una medida proactiva que actúa corriente arriba de los escáneres de antivirus y malware.

Los escáneres de antivirus y vulnerabilidades proporcionan líneas de defensa complementarias.

Siempre actualizo mis componentes a las últimas versiones, ¿por qué necesitaría un escáner de vulnerabilidades?

Actualizar el software es esencial y, obviamente, debería continuar haciéndolo. Sin embargo, esto es insuficiente si no se realiza un seguimiento de los componentes que ya no reciben actualizaciones regulares.

Tales componentes, que gradualmente quedan obsoletos o abandonados, lo exponen a usted o a sus clientes a riesgos. Sin una herramienta automatizada, las personas apenas pueden rastrear los componentes de primer nivel y pierden la mayoría de los componentes profundamente anidados.

Nuestra solución señala todos los componentes, incluidos los más profundos, que representan riesgos de seguridad. El tiempo y la energía ahorrados se pueden invertir de manera más efectiva para responder a las amenazas restantes.

Tengo una aplicación web/sitio web para la cual cada nueva versión reemplaza completamente a la anterior. ¿Hay algo especial?

Si puede controlar completamente la vida útil de una versión y asegurarse de cuándo dejará de utilizarse en todo el mundo (por ejemplo, sitio web de Facebook), no es adecuado rastrear todas las versiones que se hayan lanzado. Este es un caso especial, para el cual lo mejor es monitorear solo la versión actual.

Para este caso, seleccionaría 'Cloud - Modo de versión única' durante su pedido.

Soporto diferentes plataformas (iOS, Android, Windows, Linux, etc.). ¿Puede su indicador rastrearlas?

Es posible generar un SBOM para prácticamente cualquier plataforma y tecnología que pueda imaginar. Consulte nuestra documentación de referencia.

Aunque ofrezca la misma funcionalidad en cada plataforma, dependen de diferentes componentes de software (bibliotecas) y pueden sufrir diferentes vulnerabilidades. Por esta razón, debe generar un SBOM para cada plataforma para la que compile. Dado que cada plataforma se rastrea individualmente y puede tener diferentes ciclos de lanzamiento, requerimos que adquiera una licencia separada para cada plataforma.

¿Cuáles son los beneficios de Dependency Track SaaS?

¿Cuáles son los próximos pasos después de comprar Dependency Track SaaS?

¿Qué plataformas de notificación son compatibles?

Slack, Microsoft Teams, Webhooks, Webex de Cisco son plataformas de notificación compatibles.

Consulte la tabla de integración.

¿Qué escanea Dependency Track SaaS?

¿Qué sucede si no renuevo mi licencia del Software Health Indicator?

¿Qué sucede si no envío actualizaciones del SBOM para nuevas versiones?

¿Cuál es su política de cancelación?

¿Qué tipo de organización puede beneficiarse de su solución?

¿Qué tipo de opciones de soporte ofrecen?

En nuestras ofertas estándar, ofrecemos soporte para acceder a la solución y almacenamiento seguro de sus datos. Proporcionamos todas las infraestructuras y nos detenemos en el límite del software.

Específicamente, no se incluye soporte para gestionar sus datos, como transferencias de datos, inteligencia de datos, limpieza de datos, auditorías de seguridad, ...

Estos se pueden adquirir por separado si es necesario. Contáctenos si desea que nuestros expertos le ayuden con estas tareas.

¿Qué idiomas admite Dependency Track SaaS?

La interfaz de usuario admite varios idiomas:

- Alemán

- Inglés

- Español

- Francés

- Hindi

- Italiano

- Japonés

- Polaco

- Portugués

- Portugués (Brasil)

- Ruso

- Ucraniano

- Chino

Los usuarios pueden cambiar la configuración de idioma en su perfil.

El soporte al cliente está disponible en los siguientes idiomas:

- Alemán

- Inglés

- Español

- Francés

¿Por qué elegir Dependency Track SaaS?

¿Por qué usar una solución en la nube en lugar de la versión gratuita en local?

Ambas utilizan la misma versión del Dependency-Track de código abierto.

Con la versión gratuita, debe asignar sus propios recursos y tiempo.

Con nuestra solución en la nube, obtienes todo incluido: la solución está disponible y operativa en minutos después de la orden, configurada con los más altos estándares de seguridad. Operamos la solución por usted, nos ocupamos de las pruebas, actualizaciones, copias de seguridad, escalamos según sea necesario y brindamos soporte directo en caso de dificultades. Sus datos se guardan de forma segura en un espacio personal dedicado.

Como beneficio adicional, tendrá acceso a un dominio Keycloak preconfigurado para que pueda activar fácilmente MFA o integrarse con su directorio de usuarios existente. Esto no es obligatorio, pero creemos firmemente que es una característica importante para las empresas que valoran la seguridad y la mantenibilidad.

Finalmente, somos expertos en la solución y sabemos cómo operarla como nadie más.

¿Por qué están alojados exclusivamente en Suiza?

¿Podrían ofrecer una presencia global?

¿Tienen planes de obtener certificaciones específicas en el futuro cercano?

¿Cómo debo contar los usuarios?

Debe contar la cantidad de personas que están autorizadas a utilizar la solución durante el período.

Por ejemplo, en una empresa de 500 personas, si solo un equipo de 12 personas utiliza la solución, 12 es su número de usuarios para nuestra solución.

Más tarde, si un miembro deja la empresa y otro cambia de equipo, y usted revoca efectivamente su acceso sin añadir nuevos usuarios, puede informarnos y reduciremos el número de usuarios a 10 para su próxima renovación de suscripción.

¿Cómo debo contar los proyectos?

Este es el número de entradas de proyectos en Dependency-Track que tienen al menos un componente, incluidos los proyectos marcados como inactivos.

Por ejemplo, si desea realizar un seguimiento de la Versión 1 y la Versión 2 de su producto, podría crear un proyecto principal para agrupar los proyectos de la Versión 1 y la Versión 2. Esto todavía contaría como 2 proyectos, ya que el proyecto principal no tiene componentes. Más tarde, si crea un proyecto adicional para la Versión 3 y marca la Versión 1 como inactiva, esto contaría como 3 proyectos. Sin embargo, si elimina completamente la Versión 1, el número se restablecerá a 2.

Si su producto consta de varias partes, como un frontend, un backend y varios microservicios, es importante establecer el nivel adecuado para el seguimiento de vulnerabilidades de seguridad. Si el seguimiento a un nivel superior es suficiente, puede utilizar el comando cyclonedx-cli merge para agrupar ciertos SBOMs y reducir el número de proyectos necesarios.

Para contar el número total de proyectos que está utilizando, habilite la columna Componentes y active las opciones Mostrar proyectos inactivos y Mostrar vista de proyecto plana. Puede lograr lo mismo con el endpoint de API.

Entendemos que esto puede ser un poco incómodo, ya que actualmente Dependency-Track no ofrece clasificación en la columna Componentes, pero podríamos ofrecer una mejor solución en el futuro.

¿Podemos pagar por factura o en criptomonedas?

Podemos adaptar nuestros métodos de pago a sus necesidades.

Por favor, contacte a nuestro servicio al cliente para obtener instrucciones detalladas sobre cómo proceder con su método de pago preferido.

¿Cómo configuro el SSO con mi IdP empresarial?

Activar el inicio de sesión único (SSO) permitirá que sus usuarios corporativos inicien sesión en Dependency Track SaaS a través de su proveedor de identidad empresarial (IdP), simplificando el proceso de inicio de sesión y facilitando en gran medida la gestión de usuarios. Para obtener más información sobre las ventajas del SSO, consulte nuestro artículo detallado. Su instancia de Keycloak ya está preconfigurada para actuar como un intermediario para Dependency Track SaaS, quedando solo por configurar la delegación a su IdP empresarial.

Tenga en cuenta:

Configurar el SSO requiere configuraciones coordinadas tanto en su IdP empresarial como en Keycloak para establecer una confianza mutua. Los pasos de configuración de su IdP variarán según la plataforma que esté utilizando (por ejemplo, Entra ID, Okta, Google Workspace, etc.). Recomendamos consultar la documentación de su IdP para obtener instrucciones detalladas, que normalmente implican crear un perfil de cliente o aplicación.

- Acceder a la consola de administración de Keycloak: Navegue a

https://auth.yoursky.blue/admin/<YourTenant>/console/, reemplazandoYourTenantcon el nombre del inquilino que recibió durante el proceso de incorporación. - Agregar proveedor de identidad: Abra

Identity Providers, seleccione su proveedor de identidad y complete toda la información requerida. Asegúrese de que coincida con el perfil de cliente/aplicación que creó en su IdP empresarial. - Probar la configuración: Intente iniciar sesión en su instancia de Dependency Track SaaS para verificar la configuración.

- Ajustar permisos: Ajuste la configuración de grupos y mapeo según sea necesario para alinearse con sus requisitos de control de acceso.

Si tiene requisitos de seguridad adicionales, como la autenticación multifactor (MFA), asegúrese de que estén configurados en su IdP para una capa adicional de protección.

¿Cuál es la diferencia entre VDR y VEX, y cómo deberíamos usarlos?

VDR (Vulnerability Disclosure Report) y VEX (Vulnerability Exploitability eXchange) son herramientas diseñadas para mejorar la transparencia del software en la era de los SBOM — pero tienen propósitos distintos y a menudo se confunden.

VDR es una divulgación positiva: enumera todas las vulnerabilidades conocidas que sí afectan a un producto o sus dependencias, junto con un análisis de impacto y planes de remediación. Se actualiza con frecuencia al descubrirse nuevas vulnerabilidades.

VEX es un aviso negativo: indica qué vulnerabilidades no afectan a un producto, incluso si el componente vulnerable está presente. Esto ayuda a reducir los falsos positivos al clarificar el estado de explotabilidad.

Ambos están soportados por Dependency Track SaaS y pueden usarse en conjunto. VDR proporciona transparencia sobre riesgos conocidos, mientras que VEX aporta claridad sobre los que no son relevantes o ya han sido mitigados.

Recomendación:

Utilice VDR para visibilidad de vulnerabilidades y VEX para eliminar preocupaciones innecesarias. Combinar ambos mejora la confianza, precisión y eficiencia en la gestión de riesgos de la cadena de suministro de software.

¡Háganos saber si podemos ayudarle con algo más!

Contáctenos

¿Cuándo podemos esperar contenido en sus cuentas de redes sociales?

Actualmente estamos trabajando en el desarrollo de nuestra estrategia de redes sociales y planificación de contenido, y planeamos publicar contenido pronto. Entendemos la importancia de las actividades en redes sociales y la interacción con nuestro público. Por lo tanto, compartiremos actualizaciones sobre nuestro progreso en nuestro sitio web y otros canales.

Le recomendamos que siga nuestras cuentas de redes sociales ahora para mantenerse al tanto de nuestro progreso y ser el primero en saber cuándo comenzamos a publicar contenido. Puede ponerse en contacto con nosotros en cualquier momento a través de contactar o utilizar nuestras cuentas de redes sociales para hacernos preguntas o darnos su opinión.